Comment concevoir un SIDR dans un environnement Cloud ? Guide complet pour la conformité II901

Introduction : enjeux du SIDR et du Cloud

La montée en puissance des exigences de cybersécurité en France et en Europe impose aux organisations de mieux protéger leurs données sensibles, notamment dans des contextes réglementaires stricts. Le Système d’information diffusion restreinte (SIDR) répond à cette nécessité en encadrant l’accès, le traitement et la circulation des informations classifiées.

Dans un contexte de transformation numérique, le recours au Cloud devient incontournable pour bénéficier de flexibilité, de collaboration et de performance. Toutefois, cette évolution pose une problématique centrale : comment concilier un haut niveau de sécurité, la conformité à l’Instruction interministérielle 901, et les avantages du Cloud ?

Cet article propose une approche complète pour réussir la mise en place de SI DR en environnement Cloud tout en assurant une conformité II901 et une gouvernance cybersécurité robuste.

Comprendre les exigences d’un SIDR selon la II901

Cadre réglementaire : Instruction interministérielle 901

L’Instruction interministérielle 901 définit les règles de protection des systèmes d’information manipulant des données sensibles. Elle impose notamment des exigences fortes en matière d’homologation des systèmes d’information, de gestion des accès et de traçabilité.

La conformité II901 repose sur une approche structurée incluant une stratégie d’homologation, une analyse des risques SI DR et la mise en œuvre d’une politique de sécurité informatique PSSI DR adaptée.

Principes fondamentaux de sécurité

Un SIDR repose sur plusieurs piliers essentiels.

- Le cloisonnement permet d’isoler les environnements sensibles afin de limiter les risques de compromission.

- La traçabilité garantit une visibilité complète sur les actions réalisées sur le système.

- Le contrôle d’accès strict impose une gestion fine des habilitations, basée sur le principe du moindre privilège.

- La résilience assure la continuité d’activité en cas d’incident.

- Etc

Ces principes doivent être intégrés dès la conception du système et pilotés dans une logique de gouvernance cybersécurité.

Pourquoi utiliser le Cloud pour un SIDR ?

Les avantages du Cloud pour un SI DR

Le Cloud permet de répondre à des besoins métiers concrets, notamment en facilitant le travail en architecture multi-site. Plusieurs collaborateurs répartis sur différents sites peuvent ainsi accéder à un environnement sécurisé et collaborer efficacement.

Dans des contextes comme les bureaux d’étude ou les cabinets de conseil, un SI DR de classe 1 interconnecté permet à plusieurs équipes de travailler simultanément sur des documents sensibles.

Le Cloud offre également des avantages en termes de scalabilité, de disponibilité et d’automatisation, tout en permettant de réduire les charges internes grâce à l’externalisation du maintien en condition de sécurité.

Les risques à maîtriser

Malgré ses avantages, le Cloud introduit de nouveaux risques :

- Le coût de mise en place peut être élevé en raison des exigences de sécurité.

- La perte de contrôle sur les infrastructures,

- Dépendance à l’éditeur

Le modèle multi-tenant et l’élargissement de la surface d’attaque nécessitent une vigilance accrue. Une mauvaise conception peut compromettre la conformité II901 et exposer les données sensibles.

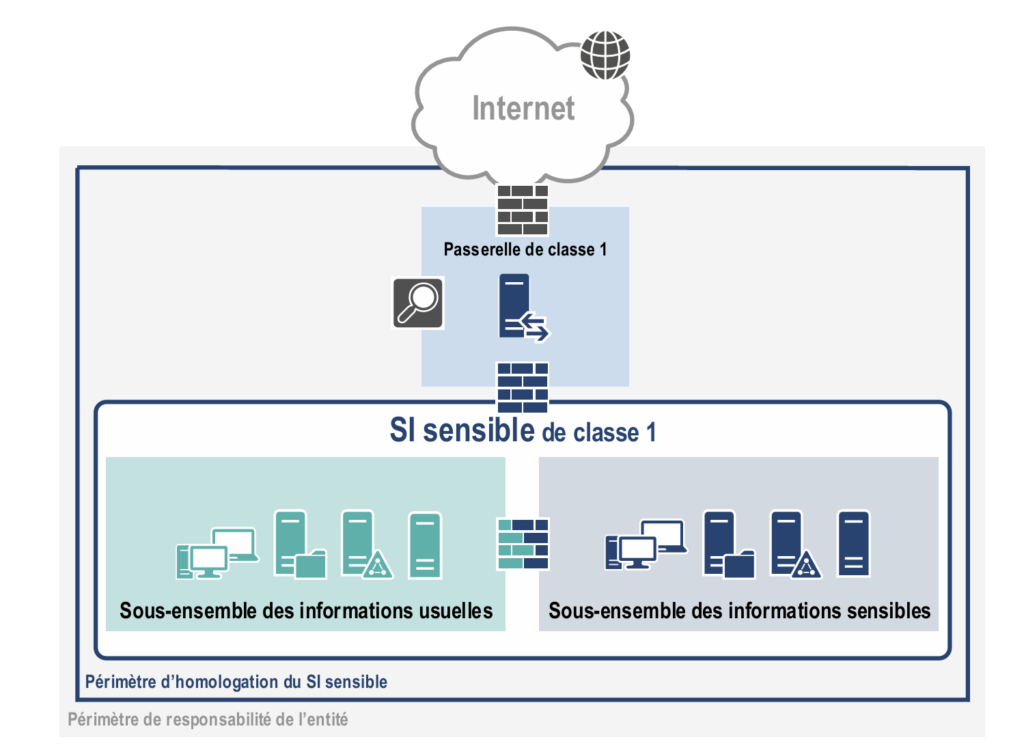

Cas spécifique : SI DR Classe 1 interconnecté

Dans le cadre d’un SI DR de classe 1 interconnecté, il est impératif de mettre en place des passerelles de sécurité conformes aux exigences II901. Ces mécanismes permettent de contrôler les flux entre différents systèmes tout en garantissant un cloisonnement strict.

Approches techniques possibles

Plusieurs approches peuvent être envisagées, notamment l’utilisation de plateformes proposant une solution DR avec accès distant sécurisé. Cela inclut une plateforme d’hébergement intégrant des passerelles de sécurité et des outils d’accès distant permettant de sécuriser les connexions utilisateurs.

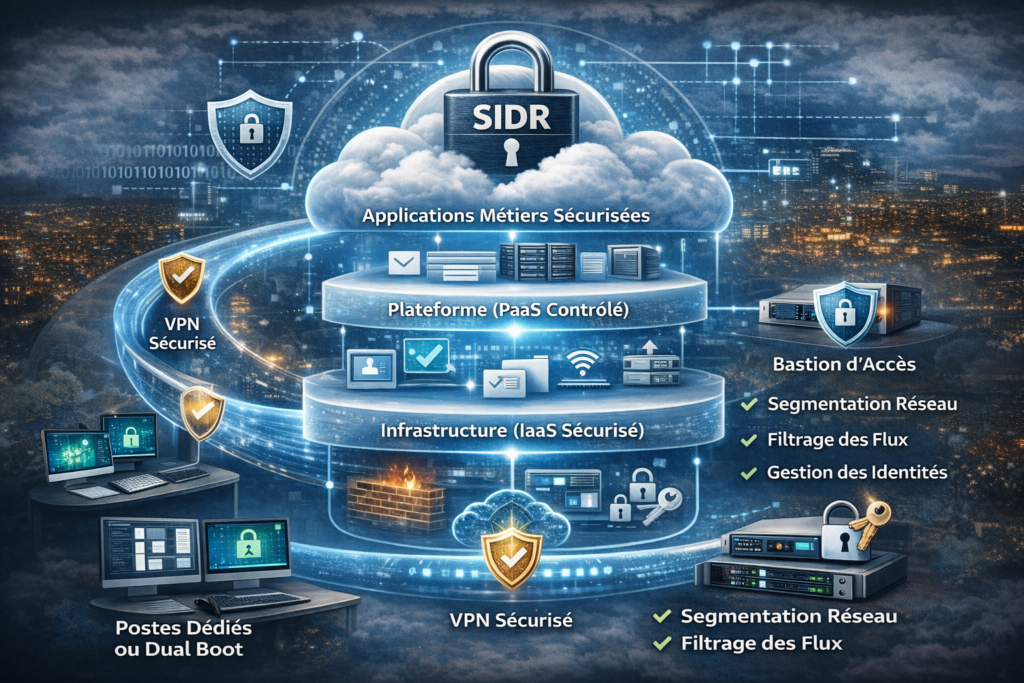

Architecture cible d’un SIDR en environnement Cloud

La conception d’un SIDR en environnement Cloud repose sur une architecture en couches clairement définie. L’infrastructure doit être sécurisée (IaaS), la plateforme doit être contrôlée (PaaS) et les applications métiers doivent respecter les exigences de sécurité.

L’accès au système doit être strictement encadré, notamment via un lien VPN sécurisé et l’utilisation de postes dédiés ou configurés en dual boot. L’ensemble de l’architecture doit intégrer des mécanismes de segmentation réseau, de filtrage des flux et de gestion des identités afin de garantir un haut niveau de sécurité et de conformité.

Plateformes SIDR disponibles sur le marché

Plusieurs acteurs proposent des solutions adaptées à la mise en place de SIDR en environnement Cloud. Parmi eux,

- La solution d’Icodia

- La solution de Axians

- La solution de Thales

Le choix d’une plateforme doit se faire sur la base de critères précis tels que la conformité réglementaire, la localisation des données, la capacité de cloisonnement, le cout de la solution, la gestion des accès et l’interopérabilité avec les systèmes existants. Il est essentiel de comprendre que ces solutions ne garantissent pas à elles seules la conformité II901.

Étapes de mise en place d’un SIDR Cloud

La mise en place de SI DR nécessite une démarche structurée. Elle débute par une analyse des besoins en collaboration avec les équipes métiers afin d’identifier les usages et les contraintes. Cette étape est suivie par la définition d’une stratégie d’homologation incluant une analyse des risques SI DR et l’élaboration d’un plan de traitement des risques.

Détail des activités réalisées :

| Étape | Objectif | Actions clés | Livrables attendus |

|---|---|---|---|

| 1. Analyse des besoins | Définir le périmètre et les usages du SI DR | – Identifier les usages métiers – Cartographier les données sensibles – Recueillir les contraintes réglementaires (II901, NISv2) – Identifier les utilisateurs et accès – Définir le périmètre | – Expression des besoins – Cartographie des données – Périmètre SI DR |

| 2. Stratégie d’homologation | Structurer la démarche de conformité II901 | – Définir la stratégie d’homologation – Identifier les exigences II901 – Élaborer la PSSI DR – Définir rôles et responsabilités – Planifier la démarche | – Stratégie d’homologation – PSSI DR – Organisation SSI |

| 3. Analyse des risques SI DR | Identifier et traiter les risques | – Réaliser une analyse des risques (EBIOS RM) – Identifier menaces et scénarios – Évaluer les impacts – Définir les mesures de sécurité – Formaliser le plan de traitement | – Analyse des risques SI DR – Plan de traitement des risques |

| 4. Déploiement sécurisé | Mettre en œuvre l’architecture sécurisée | – Choisir architecture Cloud (IaaS/PaaS) – Mettre en place cloisonnement réseau – Déployer VPN sécurisé et bastion – Configurer IAM et chiffrement – Appliquer les mesures de sécurité | – Architecture technique – Environnement sécurisé déployé – Configuration SSI |

| 5. Tests et audit de sécurité | Valider la conformité et la sécurité | – Réaliser audit de sécurité informatique – Effectuer tests d’intrusion – Vérifier conformité II901 – Corriger les écarts – Valider les contrôles | – Rapport d’audit – Rapport de tests – Plan de remédiation |

| 6. Homologation du système | Obtenir la validation officielle | – Constituer le dossier d’homologation – Organiser commission d’homologation – Obtenir décision d’homologation – Formaliser conditions d’exploitation | – Dossier d’homologation – PV de commission – Décision d’homologation |

| 7. Maintien en condition de sécurité (MCS) | Assurer la sécurité dans la durée | – Mettre en place supervision (SOC/logs) – Gérer les incidents – Appliquer mises à jour – Réaliser audits réguliers – Maintenir conformité | – Procédures MCS – Tableaux de bord sécurité – Rapports d’audit périodiques |

Le déploiement du système doit être réalisé de manière sécurisée, en intégrant les mesures définies dans le plan de traitement. Des tests doivent ensuite être réalisés, notamment des audits de sécurité informatique et des tests d’intrusion, afin de valider la conformité. L’homologation des systèmes d’information est alors prononcée à l’issue d’une commission d’homologation. Enfin, le maintien en condition de sécurité doit être assuré dans la durée pour garantir la conformité et la résilience du système.

Fausse idées reçues sur les SIDR Cloud

Une idée répandue consiste à penser que le choix d’une plateforme SecNumCloud garantit automatiquement la conformité II901. En réalité, cela ne couvre qu’une partie des exigences, notamment celles liées à l’hébergement. La responsabilité de la conformité reste à la charge du client.

De même, le fait de choisir un éditeur proposant une solution DR ne dispense pas de procéder à l’homologation. L’éditeur fournit une base technique conforme, mais le client doit réaliser l’ensemble des démarches d’homologation, incluant la stratégie d’homologation, l’analyse des risques, les audits d’homologation et la mise en place des procédures de sécurité.

Enfin, même si des documents d’homologation sont fournis par un intégrateur, ils ne peuvent remplacer une démarche indépendante. L’homologation doit être réalisée par des tiers qualifiés afin d’éviter tout conflit d’intérêt, notamment via des prestataires disposant de qualifications reconnues.

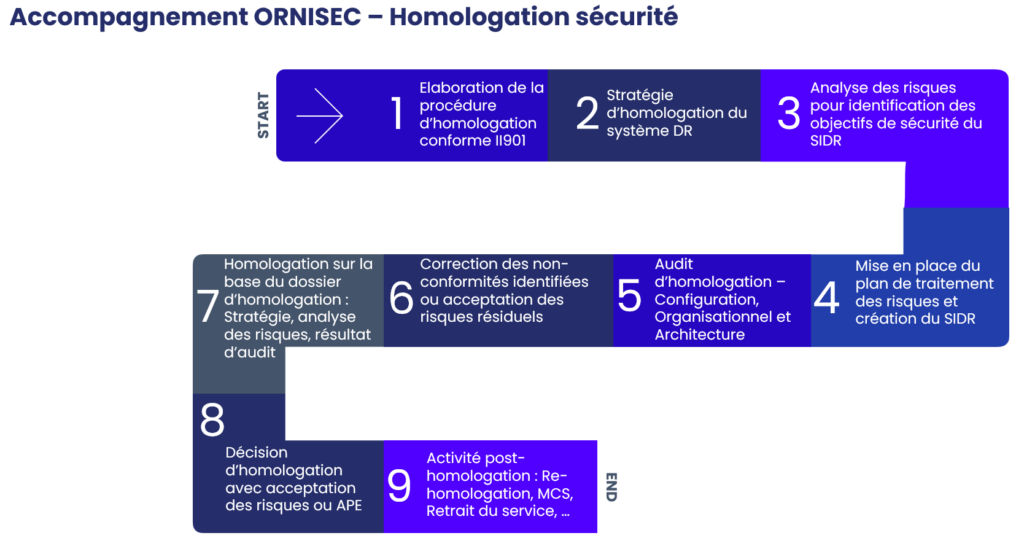

Accompagnement ORNISEC pour la mise en conformité II901

ORNISEC accompagne les organisations dans toutes les étapes de la mise en place de SIDR, depuis l’analyse des besoins jusqu’à l’homologation complète du système. ORNISEC intervient sur le choix des solutions, en réalisant des analyses multicritères afin de sélectionner l’architecture la plus adaptée.

L’accompagnement couvre l’ensemble des activités liées à la conformité II901, notamment la stratégie d’homologation, l’analyse des risques, la définition du plan de traitement, le suivi de sa mise en œuvre, l’audit d’homologation et la commission d’homologation. ORNISEC élabore également les procédures de sécurité, incluant le maintien en condition de sécurité et la gestion des incidents.

En tant que tiers indépendant qualifié PASSI et PACS par l’ANSSI, ORNISEC garantit une approche neutre et sans conflit d’intérêt. Cette indépendance permet d’assurer un haut niveau de qualité dans l’homologation des systèmes d’information et d’apporter un conseil cybersécurité adapté aux enjeux de chaque organisation.

Conclusion

La mise en place d’un SIDR dans un environnement Cloud représente un défi majeur pour les organisations souhaitant concilier sécurité, conformité et performance.

La conformité à l’Instruction interministérielle 901 impose une approche rigoureuse, intégrant à la fois des dimensions techniques et organisationnelles.

Le recours à des experts qualifiés permet de sécuriser cette démarche et d’assurer une homologation conforme aux exigences réglementaires.

Dans un contexte marqué par l’évolution des menaces et des réglementations comme la directive NISv2, les SIDR Cloud s’inscrivent comme une solution stratégique pour la cybersécurité en France et en Europe.